Elan

1. Présentation du projet

2. Expression du besoin

2.1. Définition des groupes de personnes

2.2. Principe de connexion au réseau

2.3. Principe de la télésurveillance

3. Moyens préliminaires disponibles et contraintes de réalisation

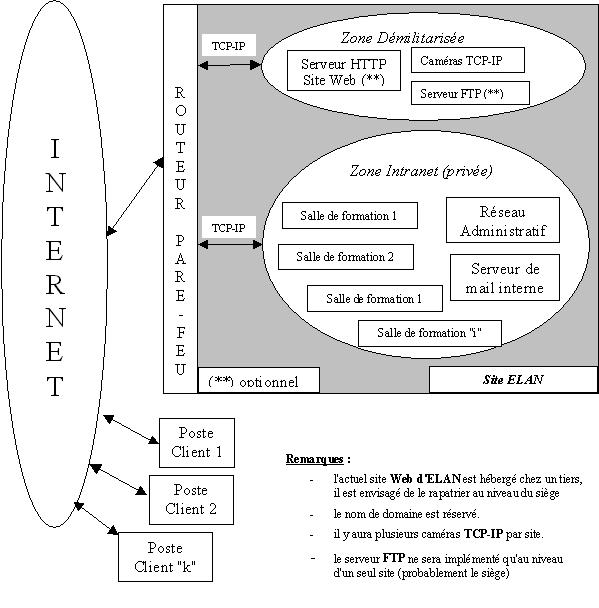

3.1. Synoptique de l'architecture matérielle

3.2. Contrainte de l'environnement

1. Présentation du projet

ELAN est un organisme de formation dans les domaines divers tels que l'informatique (bureautique, Internet, certifications), les communications, les ressources humaines, les techniques de vente, la communication.

ELAN dont le siège est à STRASBOURG, dispose de plusieurs centres de formation (sites) répartis sur l'ensemble du Bas-Rhin (STRASBOURG, SELESTAT, SAVERNE, MOLSHEIM),et reçoit environ 400 stagiaires par an.

ELAN dispose d'un site Web consultable sous l'URL suivant :

Elan France

Elan Europe

ELAN prépare aux certifications Microsoft et au Passeport de Compétences Informatique Européen.

Très prochainement, ELAN préparera également aux certifications UNIX - LINUX.

ELAN, en tant qu'organisme de formation, désire mettre en ligne ses cours et offrir à ses stagiaires la possibilité d'accéder à distance, via Internet, à ses propres fichiers et supports de formation.

Chaque stagiaire (environ 400 par an) doit avoir son propre compte (login/password) et son dossier personnel.

Les stagiaires seront membres dun groupe, chaque groupe correspondant à une session de formation.

L'accès aux salles de formation, notamment entre midi et deux, permet aux stagiaires de se former sur place à leur rythme, tout en utilisant les ressources et les équipements informatiques mis à leur disposition.

Il est prévu qu'à long terme, chaque salle de formation de chaque site soit équipée d'une caméra TCP-IP.

Le but de ce projet est de :

- Permettre un accès ftp aux documents partagés, l'accès étant personnalisé pour chaque stagiaire et modulable dans le temps. Il faudra conserver l'historique des connexions FTP.

- Mettre en uvre un parc de machines sous Linux, avec une gestion centralisée des comptes (login, passwd et fichier hosts exportés sur le réseau).

- Partager les comptes et les dossiers communs en tant que ressources :

- mettre en uvre la gestion des quotas (UNIX/Linux)

- mettre en oeuvre "NFS" pour le partage entre plateformes UNIX/Linux.

- mettre en oeuvre "SAMBA" pour le partage de fichiers entre plateformes UNIX/Linux et Windows

- Partager les imprimantes (UNIX/Linux/Windows)

- Assurer les sauvegarde des données (automatiquement, tous les D t, D t restant à définir avec ELAN)

- Assurer la protection des salles (caméra TCP-IP) et des postes informatiques de tous les accès entrant non désirés (intrusions externes, virus, chevaux de Troie, spywares)

- Rédiger une charte d'utilisation qui sera signée par chaque stagiaire en début de sa formation.

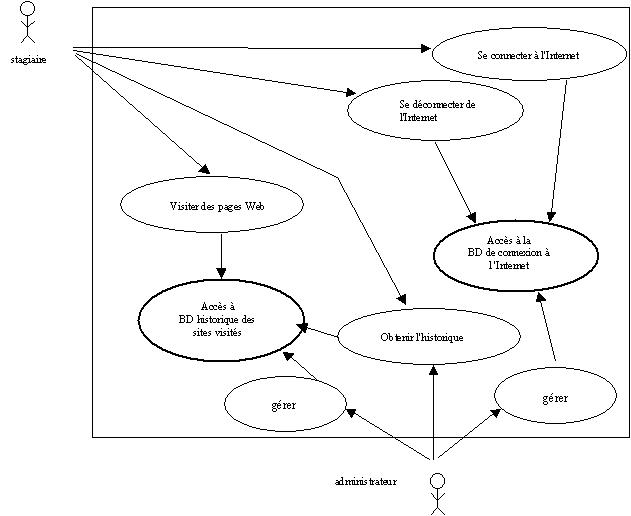

- Restreindre les connexions sortantes à l'Internet (interdire notamment l'utilisation de la messagerie MSN pendant les séances de formation), conserver l'historique des connexions et la liste des sites visités pendant les 6 derniers mois. Seul l'utilisateur concerné ainsi que l'administrateur système auront la possibilité d'accéder aux historiques de connexion.

Interdire le P2P.

Schéma de principe :

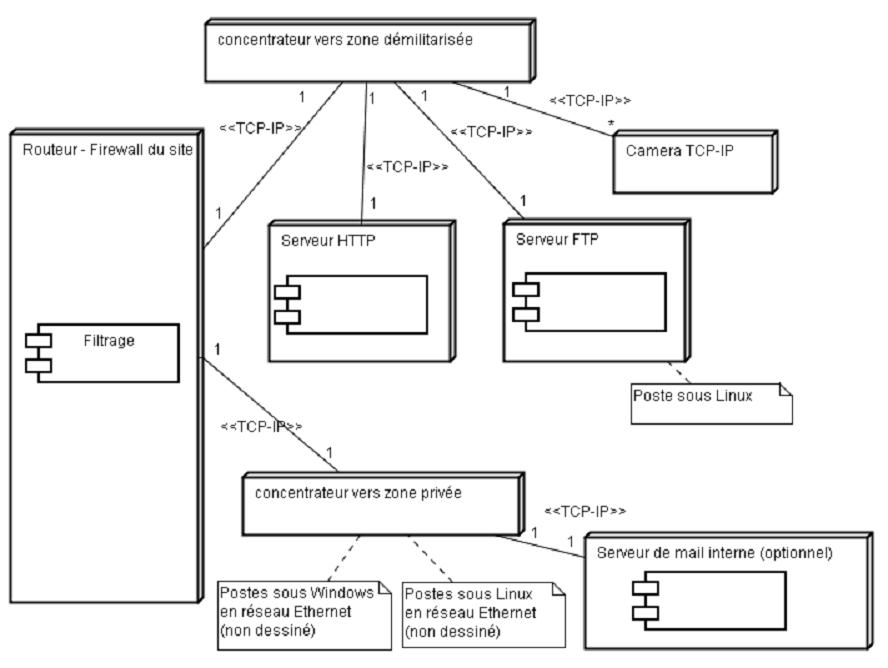

Zone privée :

zone "interne" au site, non accessible depuis l'Internet. A priori, le serveur de Mail "interne" sera hébergé au sein du site, mais cette solution n'est pas encore arrêtée.

Zone démilitarisée (zone publique) :

zone hébergeant le site Web, le serveur FTP et les caméras TCP-IP dont l'accès direct est possible à partir d'Internet.

2. Expression du besoin

2.1. Définition des groupes de personnes amenées à utiliser le réseau interne

- Les Administrateurs : Les membres du groupe administrateur ont tous les droits. Un compte personnel leur est créé sur le site. Ils administrent l'ensemble des groupes.

- Les Stagiaires : la validité d'un compte stagiaire se limite au site sur lequel se déroule la formation. En début de formation, les stagiaires sont amenés à signer une charte informatique à l'issue de laquelle ils ont auront accès à leur compte personnel, aux ressources partagées, ainsi qu'à l'Internet. Les stagiaires seront regroupés en groupes de formation. La validité de leur compte se limitera au stage puis à un mois au delà la fin du stage (durée modulable en fonction des types de formation). Les comptes des stagiaires seront supprimés automatiquement.

Les sessions seront ouvertes sur le réseau et chaque utilisateur aura accès à son répertoire personnel, situé sur un partage réseau. Pour les stagiaires sur Linux-UNIX, on mettra en uvre la gestion des quotas.

2.2. Principe de connexion au réseau

Au démarrage de la session, on affichera une page Web demandant à l'opérateur de saisir son nom, son prénom, et son mot de passe. Ces informations sont comparées à celles stockées dans une base de données qui contient également les droits d'accès pour les opérateurs aux ressources du réseau (imprimantes, dossiers partagés etc.) et à l'accès à Internet. Ces informations seront utilisées pour élaborer l'historique des sites visités.

Les ressources de réseau (imprimantes, zones de données personnelles) seront accessibles selon des droits à définir en fonction du groupe des stagiaires.

A titre expérimental, il s'agit de proposer la validation de connexions par un serveur Linux (protocole LDAP + Serveur Samba) des postes Windows.

Les cas d'utilisation pour les modules "installer réseau", "administrer réseau", trop classiques, ne seront pas détaillés

Cas d'utilisation du module "Connexion à l'Internet"

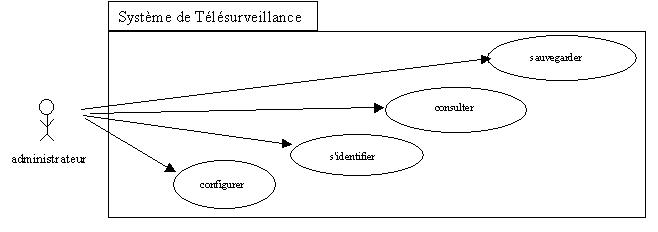

2.3. Principe de la télésurveillance

Le but de ce module est d'acquérir des images au moyen d'une caméra TCP-IP placée dans les salles de formation du site. Les images acquises seront comprimées et exportées (tous les Dt) et consultables via une page Web à partir de n'importe quel poste client connecté à l'Internet.

L'accès à cette page sera protégé par mot de passe (crypté sur le net). Il en sera de même pour l'administration du serveur à distance.

Sur un événement particulier (panne de la caméra, intrusion, autre : à définir), il sera envoyé :

- un mail à l'administrateur doublé d'un SMS sur son portable (gratuitement)

- une alerte sur la page Web des clients connectés à ce moment.

En cas d'intrusion dans un site, la séquence filmée sera sauvegardée sur disque.

L'enregistrement d'une séquence sur disque peut également être sollicité à distance, sur demande de l'administrateur.

Cas d'utilisation du module "Télésurveillance par caméra TCP-IP"

3. Moyens préliminaires disponibles et contraintes de réalisation

3.1. Synoptique de l'architecture matérielle

3.2. Contrainte de l'environnement

- Système d'exploitation Windows XP/2000, Serveur Windows 2003

- Système d'exploitation LINUX (déclinaison à choisir)

- Serveur FTP (intégré à Linux), IPTABLES, NFS, NIS, SAMBA (intégré à Linux).

- Serveur APACHE (si besoin).

- Base de données MySql (si besoin).

- Scripts Linux pour la mise en uvre du filtrage logiciel par IpTables.

- Langages de programmation : C++ version Visual C++ 8.0 de Microsoft et scripts CGI et/ou ASP et/ou PHP (sera défini ultérieurement).

- pour le module de télésurveillance.

- pour l'exportation des données issues de l'audit de Windows vers la base de donnée"Accès à l'Internet", ainsi que pour l'exportation des données "Historique des sites visités".

![]()

![]()

![]()